近日,國外一名安全研究人員在社交平台上披露了存在於iOS 系統中的漏洞,並明確說了 HomeKit 程式漏洞,並會使其進行攻擊,一旦長期不理會可能會導致癱瘓的嚴重問題。而且該技術人員已經報告於 Apple 公司的情況下發現 Apple 修復該漏洞的速度非常緩慢,為了正視該漏洞的修復速度,所以不得不在社交平台上從而引起重視。安全研究員 Trevor Spiniolas 稱,如果 HomeKit 裝置名稱被改為一個「很長的字符串」,在測試中設定為 50 萬個字符,加載該字符串的 iOS 和 iPadOS 裝置過程中觸發該漏洞錯誤,導致裝置會無故異常重新啟動的情況,甚至還有可能出現癱瘓等無法使用。

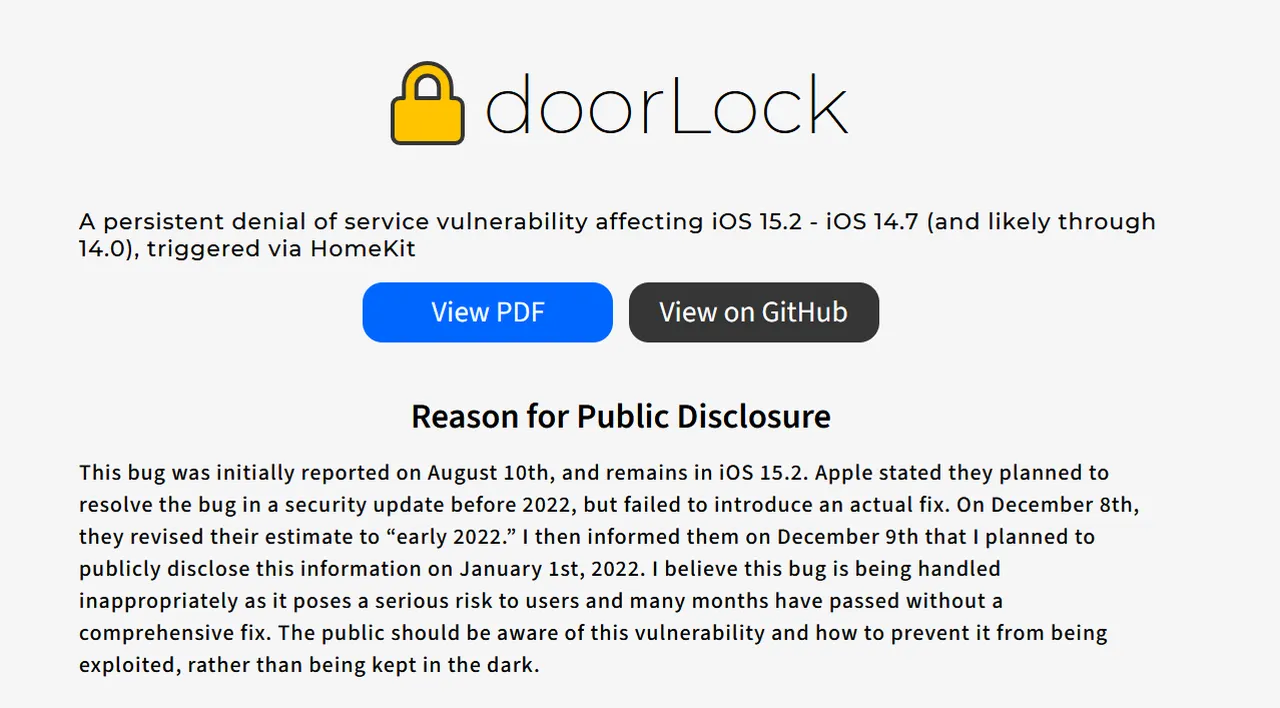

此外,由於該名稱存儲在 iCloud 中,並在登錄到同一帳戶的所有 iOS 裝置崆更新,該錯誤也可能會反覆出現。 Spiniolas 稱這個漏洞為「doorLock」,該漏洞影響的 iOS 14.7(含以上)的版本。

此外,由於該名稱存儲在 iCloud 中,並在登錄到同一帳戶的所有 iOS 裝置崆更新,該錯誤也可能會反覆出現。 Spiniolas 稱這個漏洞為「doorLock」,該漏洞影響的 iOS 14.7(含以上)的版本。

雖然 iOS 15.0 /15.1 中的更新對應用程式或用戶仍能設定的名稱長度進行了限制,但以前的 iOS 版本仍然可以更新名稱。如果該漏洞錯誤在沒有限制的 iOS 版本上被觸發,並共享了 HomeKit 數據,那麼與之共享數據的所有裝置均會受到影響,無論版本。而導致這兩種情況發生,可能是在控制中心沒有啟用 Home 裝置的裝置會發現 Home 應用無法使用並崩潰。重啟或更新都不能解決這個問題,恢復原廠設定的裝置如果登入同一個 iCloud 帳戶,將再次崩潰。

雖然 iOS 15.0 /15.1 中的更新對應用程式或用戶仍能設定的名稱長度進行了限制,但以前的 iOS 版本仍然可以更新名稱。如果該漏洞錯誤在沒有限制的 iOS 版本上被觸發,並共享了 HomeKit 數據,那麼與之共享數據的所有裝置均會受到影響,無論版本。而導致這兩種情況發生,可能是在控制中心沒有啟用 Home 裝置的裝置會發現 Home 應用無法使用並崩潰。重啟或更新都不能解決這個問題,恢復原廠設定的裝置如果登入同一個 iCloud 帳戶,將再次崩潰。

而對於在控制中心啟用了 Home 裝置的 iPhone 和 iPad 用戶,也就是用戶訪問 HomeKit 裝置時本身就為默認設定,iOS 就會變得毫無反應。輸入變得延遲或被忽略,裝置沒有反應,偶爾會重啟。在這種情況下,重啟或更新裝置並無法解決問題,還會中斷 USB 訪問,導致用戶裝置恢復原廠設定並丟失所有本地數據。然而,如果恢復和簽署到同一 iCloud 帳戶將再次觸發該錯誤,那麼效果相同。

Spiniolas 認為這個問題可能被用於惡意的目的,比如通過一個可以訪問家庭數據的應用程式自己引入這個錯誤。攻擊者就會向其他用戶發送對 Home 的邀請,甚至對方沒有 HomeKit 裝置也難於避免。而研究人員表示,你可以通過在「控制中心」禁用家庭裝置來避免。用戶還應該對加入其他用戶的家庭網絡的邀請保持警惕,特別是那些來自未知聯繫人的邀請。

Spiniolas 聲稱,他最初在8月10日向 Apple 公司報告了這個錯誤,據說 Apple 公司計劃在2022年底前發布修復該錯誤的安全更新。然而,據稱 Apple 隨後在12月8日將其估計改為「2022年初」,這才使安全人員發聲指責 Apple 公司的不作為。該研究人員最後寫道:「我認為這個 bug 的處理是不恰當的,因為它給用戶帶來了嚴重的風險,而且很多個月過去了,沒有得到全面的修復。用戶們有權知道這個漏洞,以及如何防止它被利用,而不是被蒙在鼓裡」。