上月,總部位於阿姆斯特丹的網絡安全公司 ThreatFabric 發現了一個名為Cerberus 的惡意程式,並且其危害性相當大,它是有史以來首款能夠成功竊取 Google Authenticator 應用程式生成的 2FA(常用於登入帳號兩步認證)代碼功能的 Android 惡意軟件。

研究人員表示,該惡意程序混合了銀行木馬和遠程控制木馬( RAT )特性。一旦 Android 用家被感染,黑客便會使用該惡意軟件的銀行木馬功能來竊取銀行應用程式的帳號憑據。

研究人員表示,該惡意程序混合了銀行木馬和遠程控制木馬( RAT )特性。一旦 Android 用家被感染,黑客便會使用該惡意軟件的銀行木馬功能來竊取銀行應用程式的帳號憑據。

在 ThreatFabric 的報告指出,遠程訪問特洛伊木馬( Cerberus )是在去年 6 月底首次發現的,它取代了 Anubis 木馬,並逐漸成為一種主要的惡意軟件服務產品。此外 Cerberus 在 2020 年 1 月中旬進行了更新,新版本引入了從 Google Authenticator 竊取 2FA 以及設備屏幕鎖定 PIN 碼和滑動方式的功能,讓用家的設備處於 0 防禦的狀態,這十分的危險。

當用家賬戶受到 2FA( 由 Google Authenticator 生成)保護時,惡意程序 Cerberus 仍可以通過 RAT 功能手動連接到用家設備,然後黑客將打開Authenticator 應用程序,生成一次性密碼,截取這些代碼的屏幕截圖,然後盜取並訪問該用家的帳戶,進行非法的操作。

當用家賬戶受到 2FA( 由 Google Authenticator 生成)保護時,惡意程序 Cerberus 仍可以通過 RAT 功能手動連接到用家設備,然後黑客將打開Authenticator 應用程序,生成一次性密碼,截取這些代碼的屏幕截圖,然後盜取並訪問該用家的帳戶,進行非法的操作。

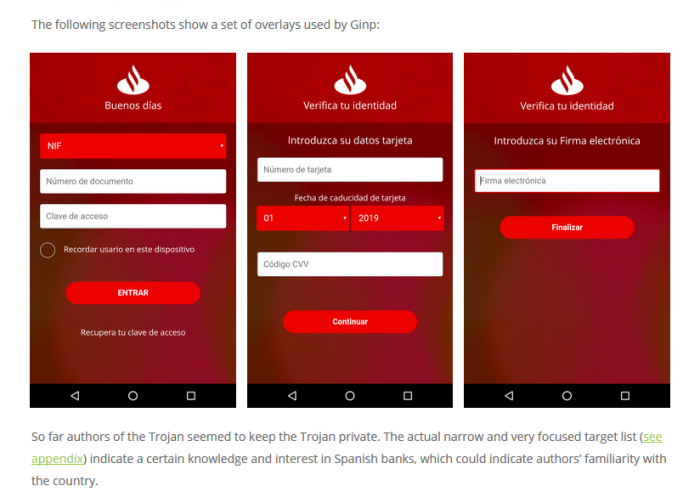

安全團隊表示:「啟用竊取設備的屏幕鎖定憑據( PIN 和鎖定模式)的功能由一個簡單的覆蓋層提供支援,該覆蓋層將要求受害者解鎖設備。從 RAT 的實現中我們可以得出結論,建立此屏幕鎖定憑據盜竊是為了使參與者能夠遠程解鎖設備,以便在受害者不使用設備時進行欺詐。這再次顯示了罪犯創造成功所需的正確工具的創造力。」

安全團隊表示:「啟用竊取設備的屏幕鎖定憑據( PIN 和鎖定模式)的功能由一個簡單的覆蓋層提供支援,該覆蓋層將要求受害者解鎖設備。從 RAT 的實現中我們可以得出結論,建立此屏幕鎖定憑據盜竊是為了使參與者能夠遠程解鎖設備,以便在受害者不使用設備時進行欺詐。這再次顯示了罪犯創造成功所需的正確工具的創造力。」

拋開這個惡意程式不說,我們在日常的網絡暢享中也要無時無刻的注意上網安全,不讓自己的設備、財產和信息處於危險狀態,養成良好的防護意識,不瀏覽不正規沒安全認證過的網站,不下載不知名 App,才能減少自己的損失。