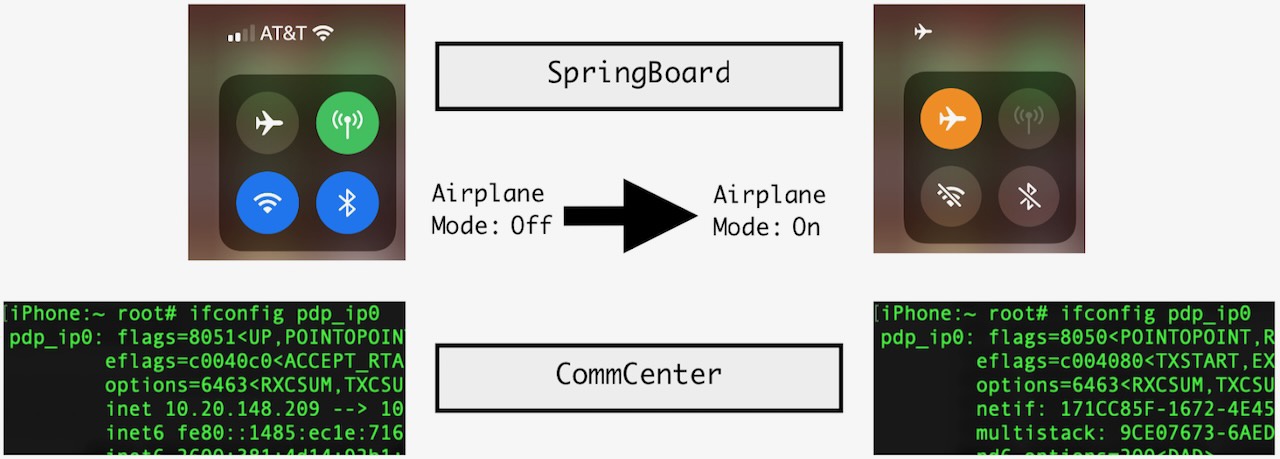

近日,Jamf Threat Labs 發布了一份新聞稿,指出他們開發了一種名為 post-exploit persistence 的技術,可以在運行 iOS 16 的 iPhone 上,假裝開啟飛行模式。這項攻擊主要依賴於 SpringBoard 和 CommCenter,前者處理 UI 元素,後者處理網絡連接。攻擊成功後,iPhone 用戶看起來像是打開了飛行模式,但實際上並沒有斷開 WiFi 和蜂窩網絡連接。這種攻擊的演示目的是讓用戶了解到這種攻擊的存在,以便他們更好地保護自己的裝置。

近日,Jamf Threat Labs 發布了一份新聞稿,指出他們開發了一種名為 post-exploit persistence 的技術,可以在運行 iOS 16 的 iPhone 上,假裝開啟飛行模式。這項攻擊主要依賴於 SpringBoard 和 CommCenter,前者處理 UI 元素,後者處理網絡連接。攻擊成功後,iPhone 用戶看起來像是打開了飛行模式,但實際上並沒有斷開 WiFi 和蜂窩網絡連接。這種攻擊的演示目的是讓用戶了解到這種攻擊的存在,以便他們更好地保護自己的裝置。

這種攻擊的危害在於,攻擊者可以在用戶不知情的情況下,繼續訪問他們的裝置和網絡。這可能會導致用戶的個人資料洩露,或者被用於其他惡意行為。因此,用戶需要採取措施來保護自己的裝置。

這種攻擊的危害在於,攻擊者可以在用戶不知情的情況下,繼續訪問他們的裝置和網絡。這可能會導致用戶的個人資料洩露,或者被用於其他惡意行為。因此,用戶需要採取措施來保護自己的裝置。

為了防止這種攻擊,用戶可以採取以下措施:

1.更新裝置:確保裝置上安裝了最新的 iOS 版本,因為這些版本通常包含了安全更新和修復漏洞的補丁。

2.使用VPN:使用虛擬專用網絡(VPN)可以加密用戶的網絡流量,從而保護用戶的私隱和安全。

3.關閉 WiFi 和蜂窩網絡:當用戶不需要連接網絡時,可以關閉 WiFi 和蜂窩網絡,以防止攻擊者利用這些網絡訪問裝置。

4.使用安全軟件:安裝安全軟件可以幫助用戶檢測和防止惡意軟件和攻擊。

總之,這種攻擊的出現提醒用戶需要保持警惕,採取措施來保護自己的裝置和私隱。同時,廠商也需要加強裝置的安全性,及時修復漏洞和更新安全補丁,以保護用戶的利益。