最新消息,macOS 存在漏洞已變得不穩定,用戶私隱安全已成問題。近日,一名安全專家表示自己發現可以通過利用 macOS 版 Zoom 應用程式,掌控整個系統權限的攻擊方式。上週五位於拉斯維加斯所召開的 Def Con 黑客大會上,來自 Mac 安全專家 Patrick·Wardle在演講中就對此漏洞進行了詳細介紹。

在現場,專家雖然對 Zoom 進行了修復,但也僅修復了演示中的部分 BUG,同時 Wardle 還演示了一個尚未修復、依然可以影響 macOS 系統的漏洞。他表示該漏洞會通過 Zoom 程式的安裝器進行入侵,儘管 Apple 在安全問題上做到很嚴密,但也就是在首次添加到 macOS 的時候需要用戶輸入系統密碼,而 Wardle 表示可以還通過超級用戶權限在後台執行自動升級功能。

在現場,專家雖然對 Zoom 進行了修復,但也僅修復了演示中的部分 BUG,同時 Wardle 還演示了一個尚未修復、依然可以影響 macOS 系統的漏洞。他表示該漏洞會通過 Zoom 程式的安裝器進行入侵,儘管 Apple 在安全問題上做到很嚴密,但也就是在首次添加到 macOS 的時候需要用戶輸入系統密碼,而 Wardle 表示可以還通過超級用戶權限在後台執行自動升級功能。

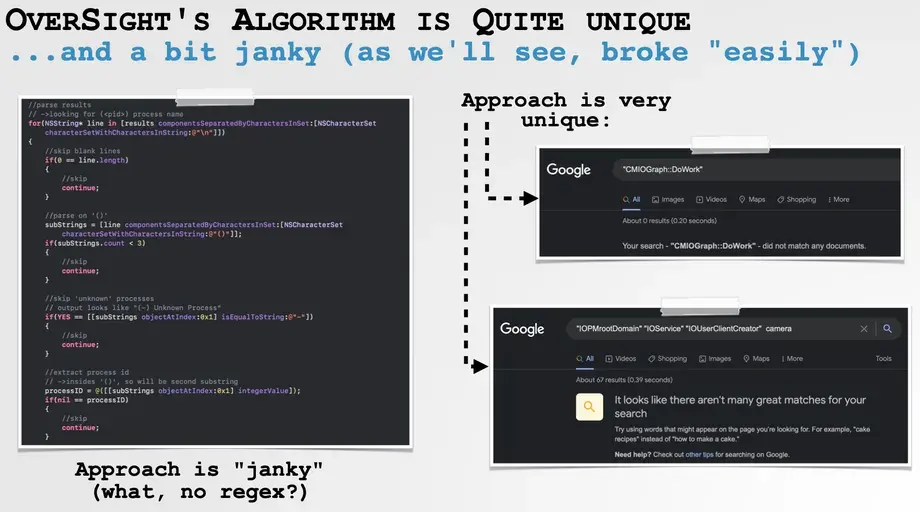

此外,在 Zoom 發布最新一期的修復更新之後,雖然安裝新的安裝包的時候都需要審查是否經過 Zoom 加密簽署。不過,隨著調查發現這種審查方式依然存在缺陷,因為只要任意文件僅需修改為和 Zoom 簽署認證相同的文件名稱就可以通過測試,這也就意味著攻擊者可以偽裝任意惡意程式,並通過提權來掌控系統。

此外,在 Zoom 發布最新一期的修復更新之後,雖然安裝新的安裝包的時候都需要審查是否經過 Zoom 加密簽署。不過,隨著調查發現這種審查方式依然存在缺陷,因為只要任意文件僅需修改為和 Zoom 簽署認證相同的文件名稱就可以通過測試,這也就意味著攻擊者可以偽裝任意惡意程式,並通過提權來掌控系統。

這種漏洞是一種權限提升攻擊方式,同時也需要攻擊者已經獲得了對目標系統的初始訪問權限才可以進行下一步,該專家稱只要獲得權限就可以利用漏洞來獲得更高級別的訪問權限。在這種情況下,攻擊者從受限用戶帳戶開始,但升級為最強大的用戶類型——稱為「superuser」或「root」——允許他們添加、刪除或修改機器上的任何文件。

曾在去年12月份 Wardle 就已經向 Zoom 報告了這個問題。在當時 Zoom 雖然在後續中發布了一個修復補丁,但這個修復補丁同樣存在另外一個錯誤,這種結果導致該漏洞依舊可以以稍微更迂迴的方式利用,因此他向 Zoom 披露了第二個錯誤,並等待了八個月才發布研究。

而有些人問為什麼不發現問題第一時間公佈時,Wardle 則表示:「對我來說,我不僅向 Zoom 報告了錯誤,還報告了錯誤以及如何修復代碼,也就是說這麼長時間以來,我都在致力於如何修復該漏洞,所以等了六、七、八個月,但目前來看,所有 Mac 版本的 Zoom 都在用戶的電腦上仍然易受攻擊,真是令人沮喪」的消息。